Cyber Security Assessment

Homepage/ IT Security Audit & Advisory / Cyber Security Assessment

Een Cyber Security Assessment wordt uitgevoerd om de stroom te identificeren veiligheid houding van een informatiesysteem of organisatie. De beoordeling geeft aanbevelingen voor verbetering, waarmee de organisatie een veiligheid doel dat de risico's verkleint en ook de organisatie in staat stelt.

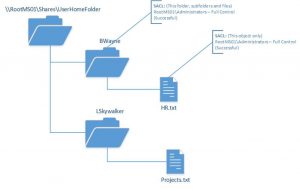

FILE SERVER AUDIT

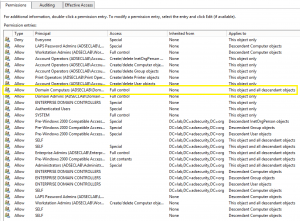

ACTIVE DIRECTORY AUDIT

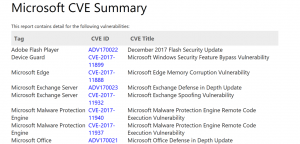

VULNERABILITY AUDIT

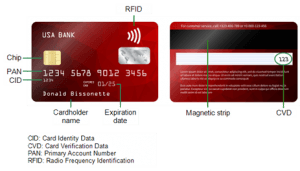

SENSITIVE DATA AUDIT

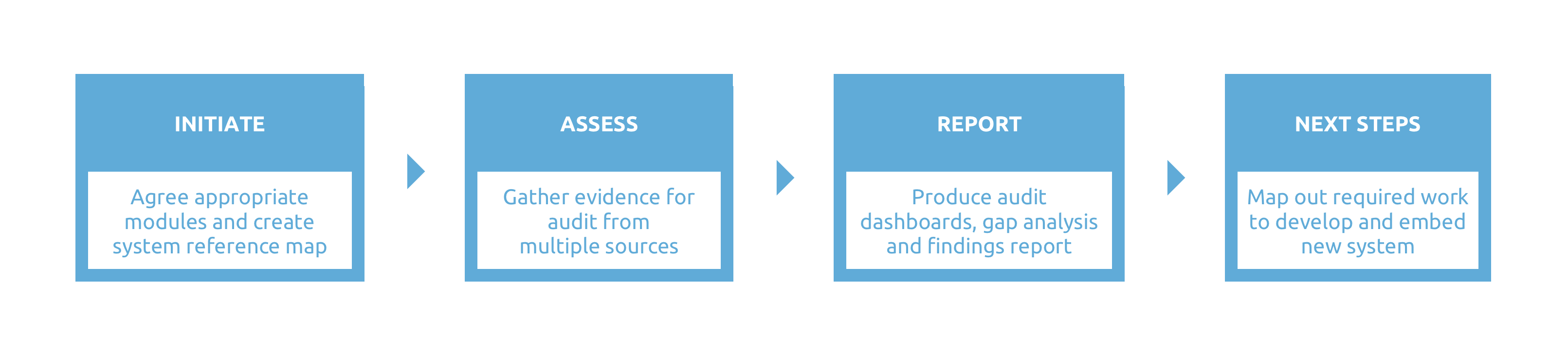

Fase 1: initiëren

We zullen met u samenwerken om uw behoeften te begrijpen en de meest geschikte elementen van beveiligingsbeheer en zorgplicht af te spreken om uw organisatie op te controleren. Hieruit ontwikkelen we een systeemkaart bestaande uit de 4 core modules – FILE SERVER AUDIT, ACTIVE DIRECTORY AUDIT, VULNERABILITY AUDIT & SENSITIVE DATA AUDIT

Merk op dat de modules voor bescherming en geen schade berokkenen, welzijn en veerkracht, en informatiebeveiligingsmodules op hoog niveau aan beveiligingsbeheer gerelateerde beoordelingen zijn, die indien nodig aanbevelingen voor specifieke audits op die gebieden zullen identificeren en activeren.

Fase 2: beoordelen

We verzamelen bewijs voor de controle uit verschillende bronnen, waaronder:

-

Documentbeoordeling (beleid, handboeken, etc.)

-

Workshops met risico eigenaren en risicomanagers

-

interviews met de belangrijkste belanghebbenden, inclusief degenen die dat risico blootgesteld zijn evenals partners, financiers en andere relevante partijen

Fase 3: rapporteren

We bezorgen u een gedetailleerd bevindingenrapport en gap-analyse, inclusief samenvatting audit report dashboards voor opzet en uitvoering op basis van de overeengekomen systeemreferentiekaart.

We zullen duidelijk in niet-technische taal uitleggen welke wijzigingen uw organisatie moet aanbrengen om te voldoen aan de normen waartegen we u controleren. Dit omvat aanbevelingen voor beleid en procedures, verdere audits en personeelstrainingen. We nemen ook een samenvatting op van de belangrijkste bedreigingen en kansen waarmee uw organisatie wordt geconfronteerd met betrekking tot beveiligingsbeheer en zorgplicht, en erkennen die gebieden waarop uw organisatie het goed doet.

Fase 4: Volgende stappen

Samen met u brengen we de volgende fasen in kaart voor het ontwikkelen van een herzien raamwerk voor beveiligingsrisicobeheer voor uw organisatie en het inbedden in uw werkmethoden en personeelsteam. We kunnen ook aanvullende ondersteuning bieden, zoals een crisismanagementsimulatie, een vastgehouden consultant voor beveiligingsrisicobeheer of doorlopende training om ervoor te zorgen dat uw organisatie veilig blijft en aan haar zorgplicht blijft voldoen.

security audit kan minimaal 2 dagen duren (Quick Assessment) en duurt meestal enkele weken, maar het varieert afhankelijk van de grootte en complexiteit van de organisatie die wordt gecontroleerd.

Stap 1: CONTACT

Neem contact op zodat we het werk kunnen bekijken. ->

Stap 2: DIAGNOSE

We sturen u een gratis diagnoseplan en Offerte

Step 3: AUDIT

We controleren alle objecten van de vereiste omvang

Step 4: IMPROVE

Uw team lost de problemen op.

Wijzijn ook bereikbaar voor advies en consultancy.

Step 5: RE-AUDIT / CHECK-UP

We controleren uw objecten met de vereiste omvang opnieuw om te zien wat er is verbeterd.

Try Cyber Security Assessment For Free

- Access a single downloadable file for all 3 editions of ServiceDesk Plus on Windows or Linux machines

- Ontvang een link naar de live online demo

- Plan een gepersonaliseerde één-op-één demo met een van onze productexperts

Meer Info

Office Hours: 9:00 – 18:00

Email: sales@sertalink.com

Phone: 32(0)3.337.17.01