Cyber Security Assessment

Homepage/ IT Security Audit & Advisory / Cyber Security Assessment

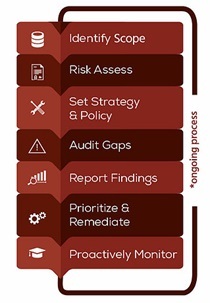

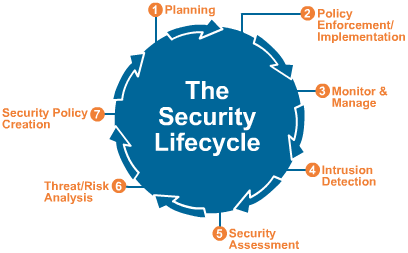

Un Cyber Security Assessment est effectuée pour identifier le courant Sécurité posture d'un système d'information ou d'une organisation. Le évaluation fournit des recommandations d'amélioration, ce qui permet à l'organisation d'atteindre un Sécurité objectif qui atténue les risques et permet également à l'organisation.

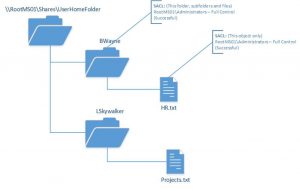

FILE SERVER AUDIT

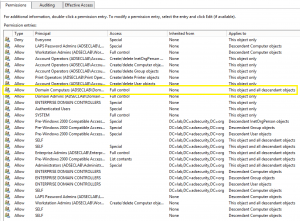

ACTIVE DIRECTORY AUDIT

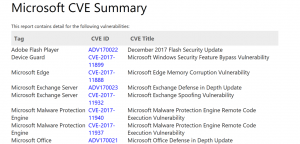

VULNERABILITY AUDIT

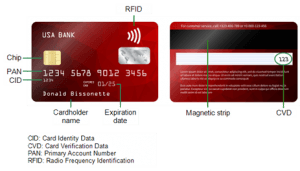

SENSITIVE DATA AUDIT

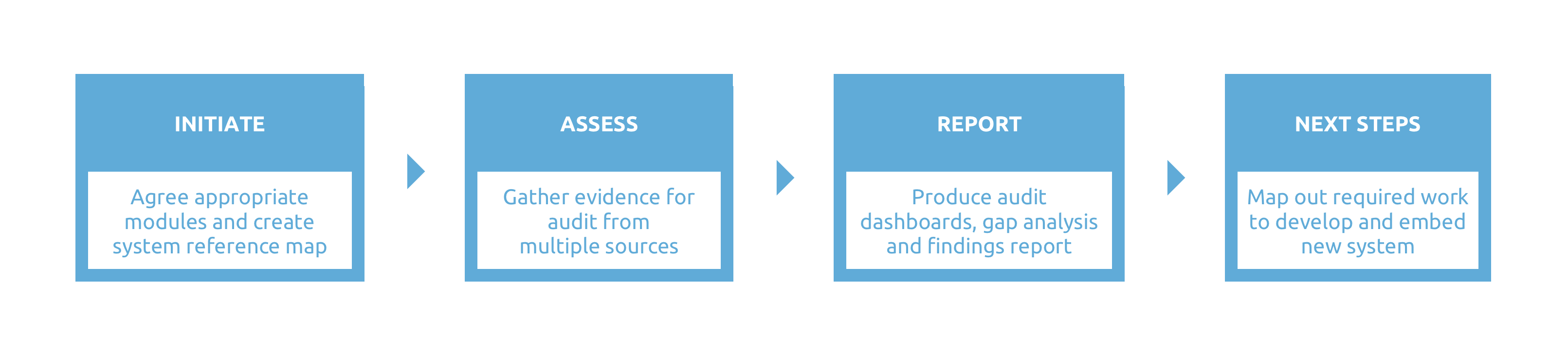

Étape 1: Initier

Nous travaillerons avec vous pour comprendre vos besoins et convenir des éléments les plus appropriés de gestion de la sécurité et du devoir de diligence pour auditer votre organisation. À partir de là, nous développons un carte du système composé des 4 core modules – FILE SERVER AUDIT, ACTIVE DIRECTORY AUDIT, VULNERABILITY AUDIT & SENSITIVE DATA AUDIT

Notez que les modules de protection et ne pas nuire, de bien-être et de résilience, et de sécurité de l'information sont des évaluations de haut niveau liées à la gestion de la sécurité, qui identifieront et déclencheront des recommandations pour des audits dédiés dans ces domaines si nécessaire.

Étape 2: évaluer

Nous rassemblerons des preuves pour l'audit à partir de plusieurs sources, notamment:

-

Revision de document (politiques, manuels, etc.)

-

Workshops avec propriétaires de risques et gestionnaires de risques

-

interviews avec les principales parties prenantes, y compris celles qui risque exposé ainsi que les partenaires, bailleurs de fonds et autres parties concernées

Étape 3: rapport

Nous vous fournirons un rapport détaillé sur les résultats et une analyse des lacunes, y compris un résumé audit report dashboards pour l'intention et la mise en œuvre sur la base de la carte de référence du système convenue.

Nous expliquerons clairement dans un langage non technique les changements que votre organisation doit apporter afin de respecter les normes par rapport auxquelles nous vous auditons. Cela comprendra des recommandations de politiques et de procédures, des audits supplémentaires et des formations du personnel. Nous inclurons également un résumé des principales menaces et opportunités auxquelles votre organisation est confrontée en ce qui concerne la gestion de la sécurité et le devoir de diligence, ainsi que les domaines dans lesquels votre organisation se porte bien.

Étape 4: Prochaines étapes

Nous travaillerons avec vous pour tracer les prochaines étapes de l'élaboration d'un cadre révisé de gestion des risques de sécurité pour votre organisation et de son intégration dans vos pratiques de travail et votre équipe. Nous pouvons également fournir un soutien supplémentaire, comme une simulation de gestion de crise, un consultant en gestion des risques de sécurité retenu ou une formation continue pour garantir la sécurité de votre organisation et continuer à respecter ses obligations de diligence.

security audit peut durer au moins 2 jours (Quick Assessment) et cela prendra généralement plusieurs semaines, mais cela varie en fonction de la taille et de la complexité de l'organisation auditée.

Étape 1: CONTACTER

Tendez la main pour que nous puissions définir le travail. ->

Étape 2: DIAGNOSTIC

Nous vous envoyons un plan de diagnostic gratuit et un devis

Step 3: AUDIT

Nous auditons tous les objets du périmètre requis

Step 4: IMPROVE

Votre équipe résout les problèmes.

Noussommes également toujours disponibles pour des conseils et des conseils.

Step 5: RE-AUDIT / CHECK-UP

Nous auditons à nouveau vos objets de la portée requise pour voir ce qui a été amélioré.

Try Cyber Security Assessment For Free

- Access a single downloadable file for all 3 editions of ServiceDesk Plus on Windows or Linux machines

- Obtenez un lien vers la démo en ligne en direct

- Planifiez une démo personnalisée avec l'un de nos experts produit

Plus d'informations

Office Hours: 9:00 – 18:00

Email: sales@sertalink.com

Phone: 32(0)3.337.17.01