Manage Logs | Audit | Secure | Be Complaint

Gestion des journaux, audit et conformité informatique

If you want to know what’s happening in your network to gain insights into potential threats and stop them before they turn into an attack, then you need to look into your logs. Let’s take a look at all the different log-generating aspects of an enterprise’s network:

- Périphériques de périmètre tels que routeurs, commutateurs, pare-feu et IDS / IPS.

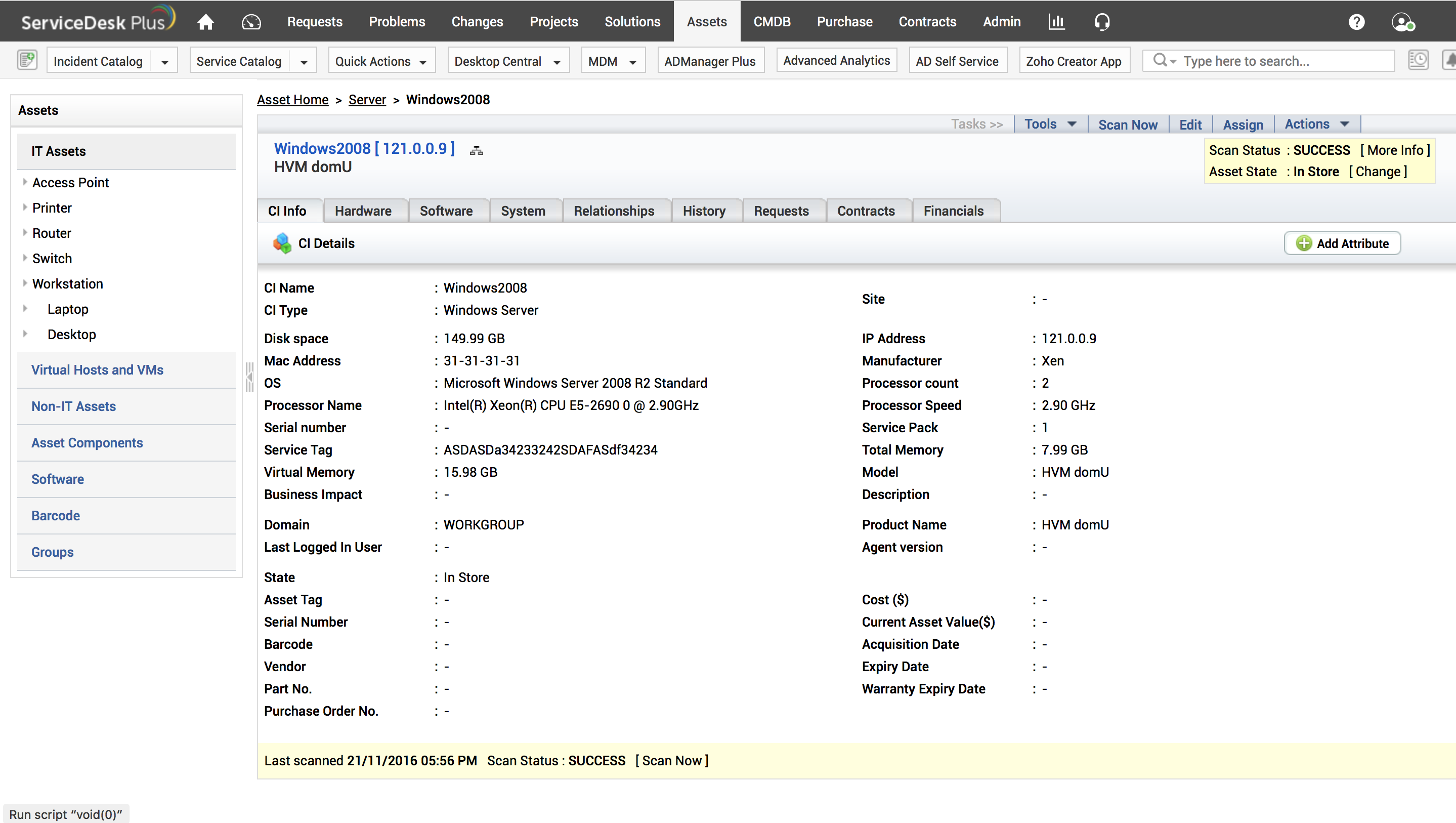

- Les serveurs.

- Les applications que votre entreprise exécute, telles que les bases de données et les serveurs Web, etc.

Tous ces composants génèrent un immense volume de données log. Passer au crible manuellement les journaux de toutes ces sources pour trouver les événements de sécurité intéressants, tels que accès utilisateur, activités insolites, anomalies de comportement des utilisateurs, violations de politique, menaces internes, attaques externes,le vol de données, et plus encore, est futile.

Ce que vous pouvez faire avec EventLog Analyzer

Real time event log correlation

Détectez instantanément les tentatives d'attaque et retracez les menaces de sécurité potentielles en correlating log data avec plus de 30 règles prédéfinies et un générateur de règles personnalisées par glisser-déposer. EventLog Analyzer est livré avec des règles prédéfinies pour détecter les attaques par force brute, les verrouillages de compte, le vol de données, les attaques de serveur Web et bien plus encore.

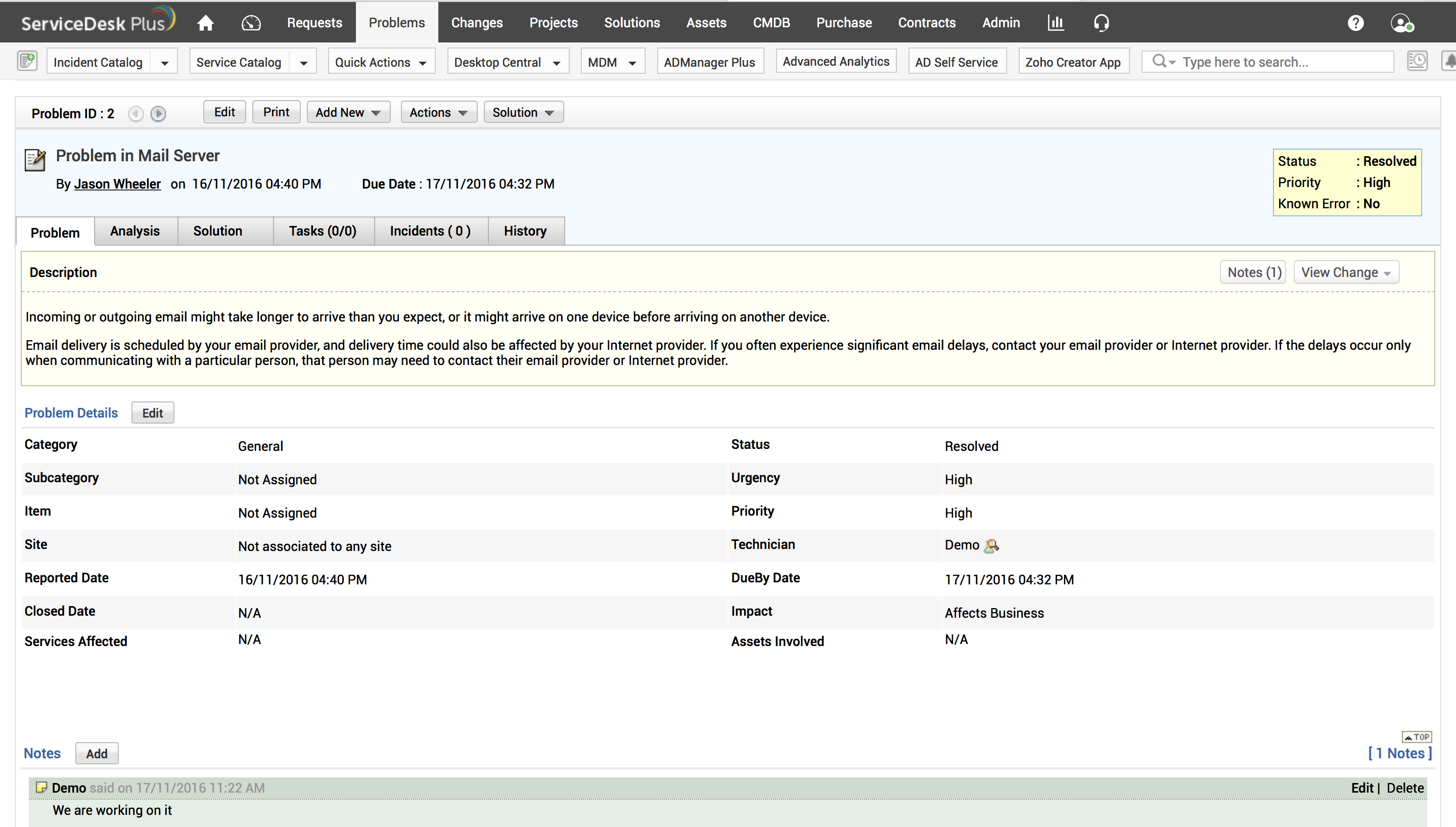

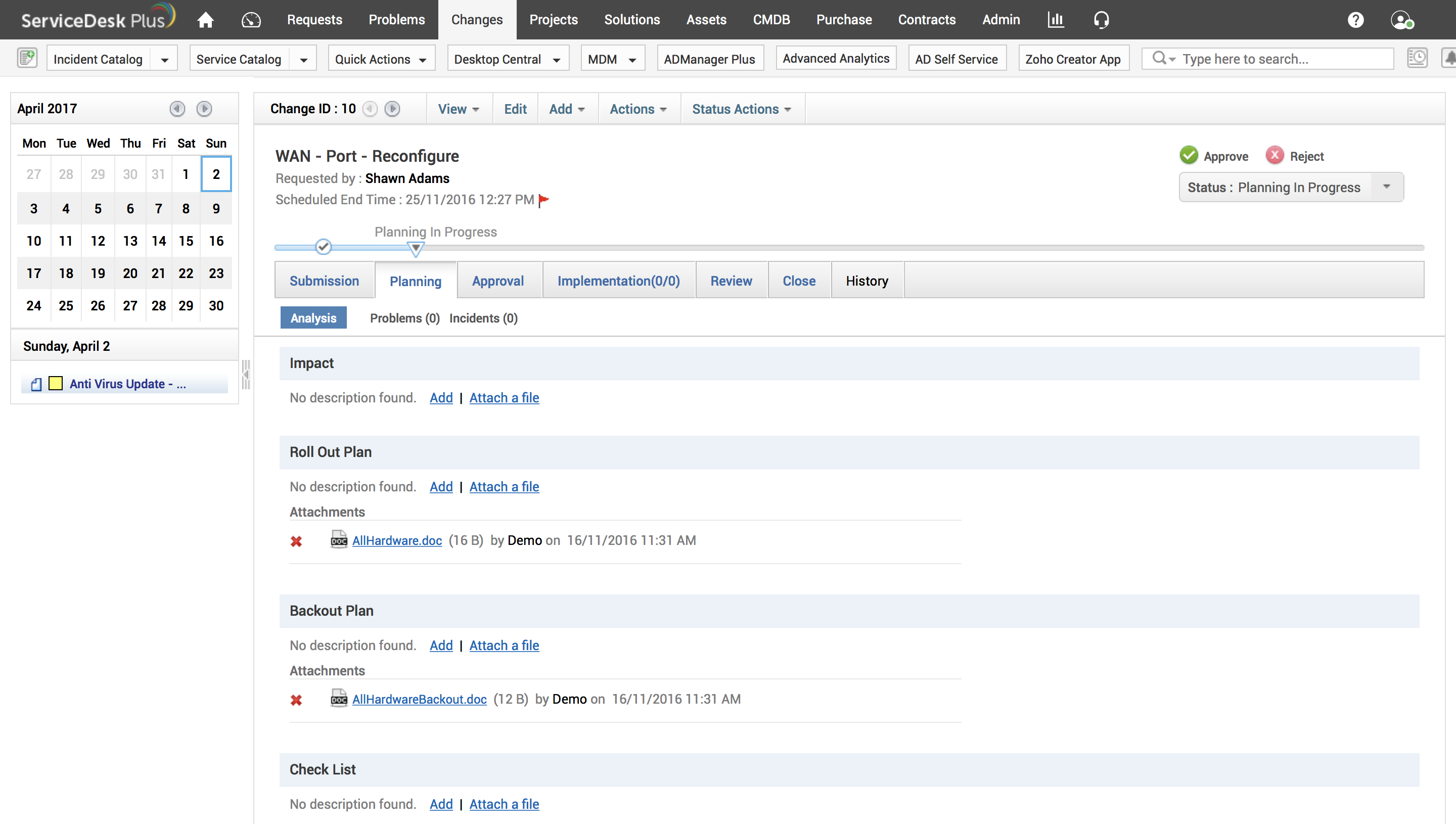

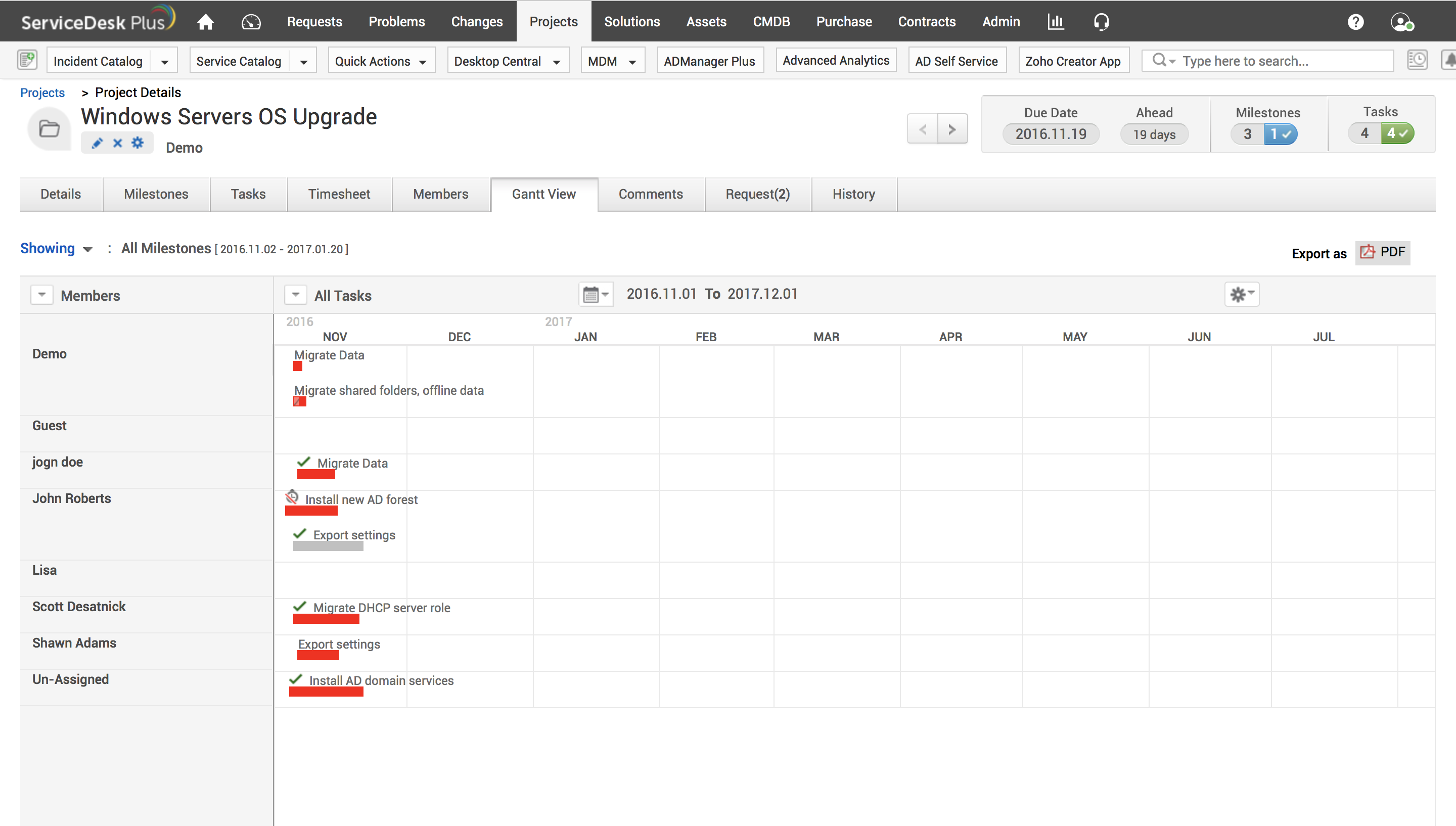

Créez un ticket dans votre console d'assistance pour chaque alerte de règle de corrélation pour garantir la responsabilité et accélérer la résolution des incidents. EventLog Analyzer regroupe les événements de sécurité relatifs à une règle spécifique dans un seul rapport et fournit une vue chronologique pour un audit de sécurité efficace.

Integrated compliance management

Exportez des rapports de conformité complets dans n'importe quel format, modifiez les modèles de rapport d'audit de conformité existants ou créez-les complètementnouveaux modèles de conformitérépondre aux exigences des futures réglementations informatiques.

Intelligence augmentée sur les menaces

Commencez à détecter les menaces provenant d'adresses IP malveillantes dès que vous installez EventLog Analyzer, aucune configuration requise. Avec une base de données mondiale intégrée sur les menaces IP et un processeur de flux STIX / TAXII, EventLog Analyzer aide à identifier toute adresse IP, URL ou interaction de domaine malveillante avec votre réseau en temps réel en corrélant automatiquement les données de journal avec les flux de menaces.

EventLog Analyzer’s threat intelligencesystem is automatically updated every day to help you stay on top of threats and defend your network from the latest attacks. We’ve also integrated the threat intelligence système avec la fonction de gestion des incidents pour vous aider à résoudre les incidents encore plus rapidement.

Écoutez vos journaux

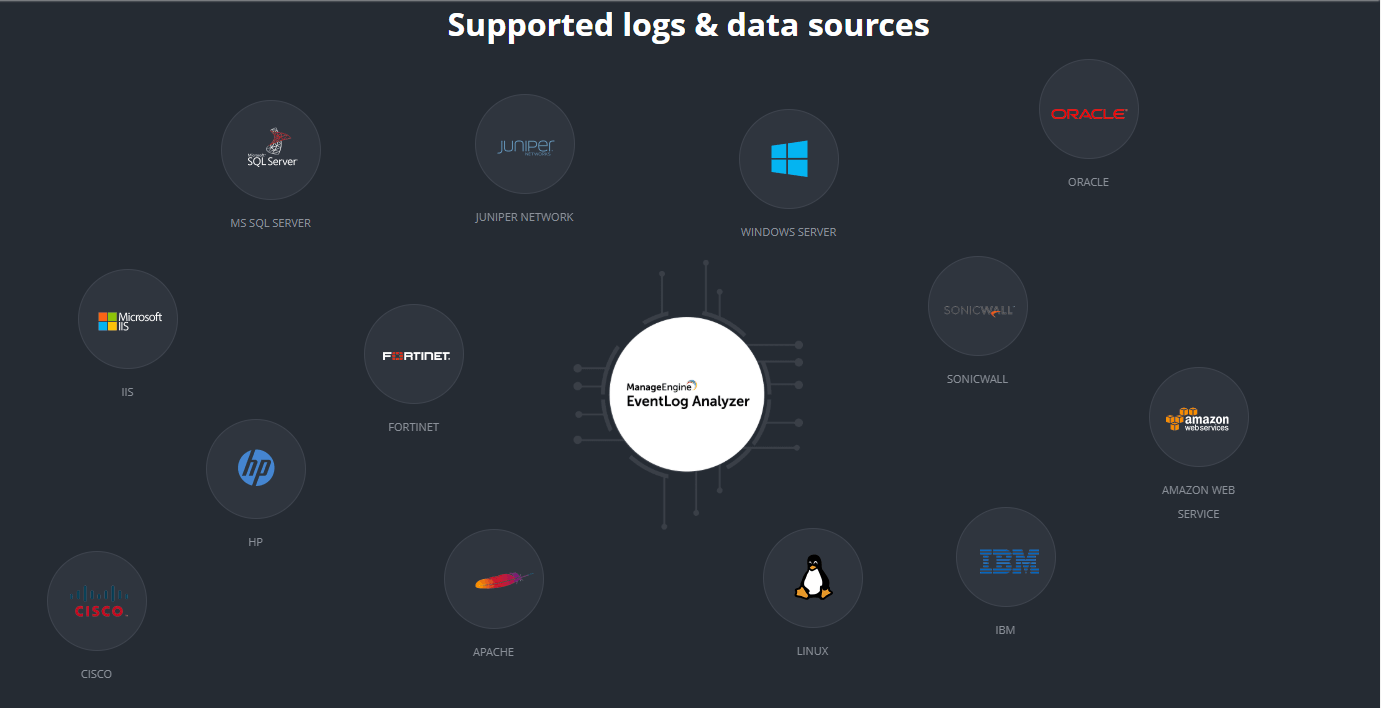

Collectez, gérez, analysez, corrélez et recherchez dans les données du journal de plus 700 sources prêt à l'emploi en utilisant:

EventLog Analyzer est livré avec un analyseur de journal personnalisé qui peut extraire des champs de n'importe quel format de journal lisible par l'homme. En gérant les journaux des scanners de vulnérabilités, des solutions de renseignement sur les menaces, des applications de prévention des pertes de données et bien plus encore, EventLog Analyzer offre véritablement une console unique pour afficher toutes les données de vos journaux de sécurité.

Écoutez vos journaux

EventLog Analyzer audite les données des journaux des périphériques de périmètre, y compris, routers, switches, firewalls,

et IDS/IPS pour fournir des informations précieuses sur:

- Firewall security policy and rule changes

- User logons and logoffs (including failed logons)

- Malicious inbound and outbound traffic

EventLog Analyzer présente tout cela (et bien plus encore) dans des rapports intuitifs et prédéfinis. De plus, vous pouvez configurer des profils d'alerte avec des modèles prédéfinis pour détecter les événements anormaux qui se produisent dans votre réseau.

Effectuer un audit approfondi des applications

Audit critical changes, detect data theft, identify attacks, and track downtime in your business-critical applications, such as databases and web servers, with EventLog Analyzer’s application log auditing. With EventLog Analyzer, you can audit:

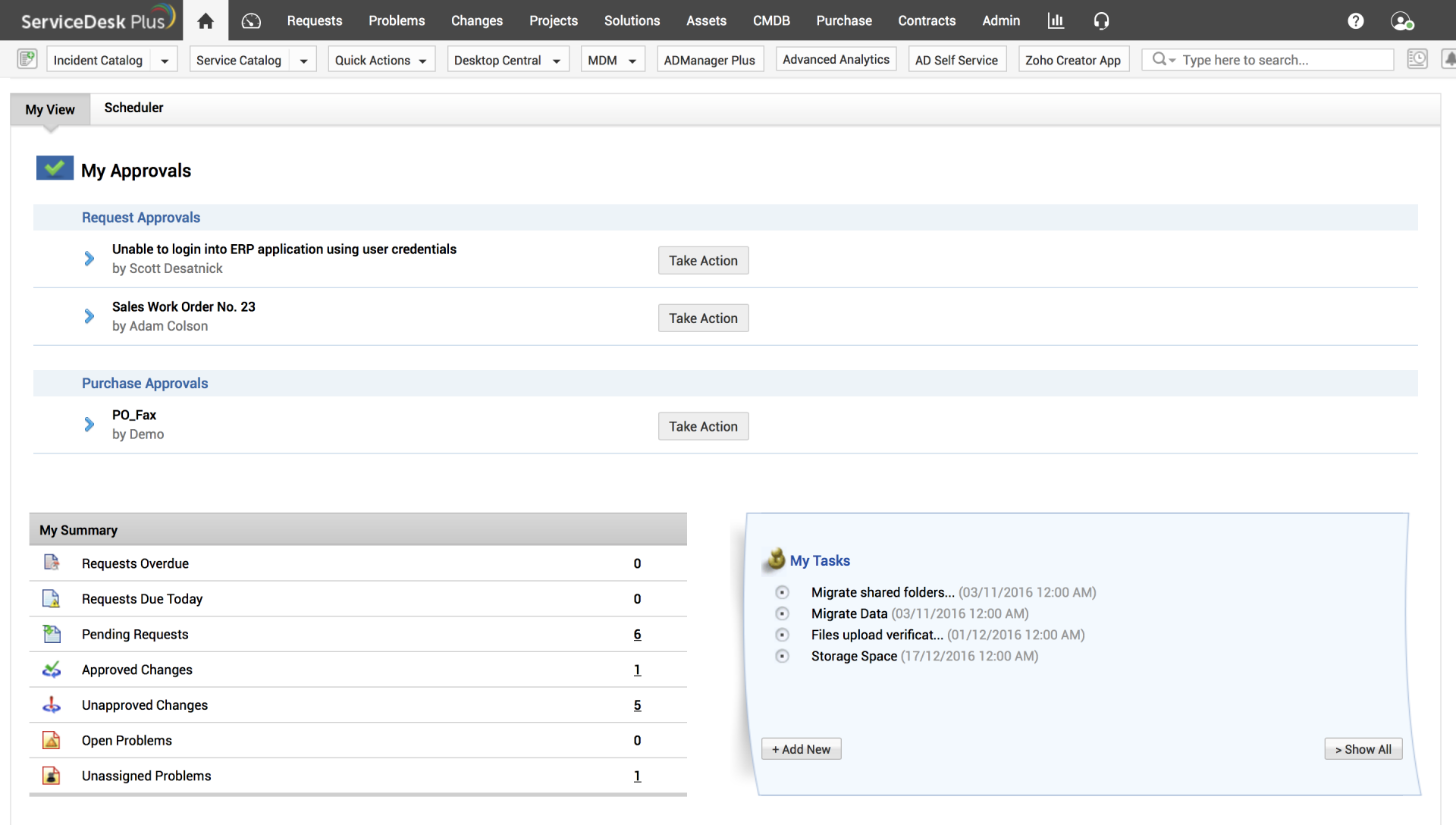

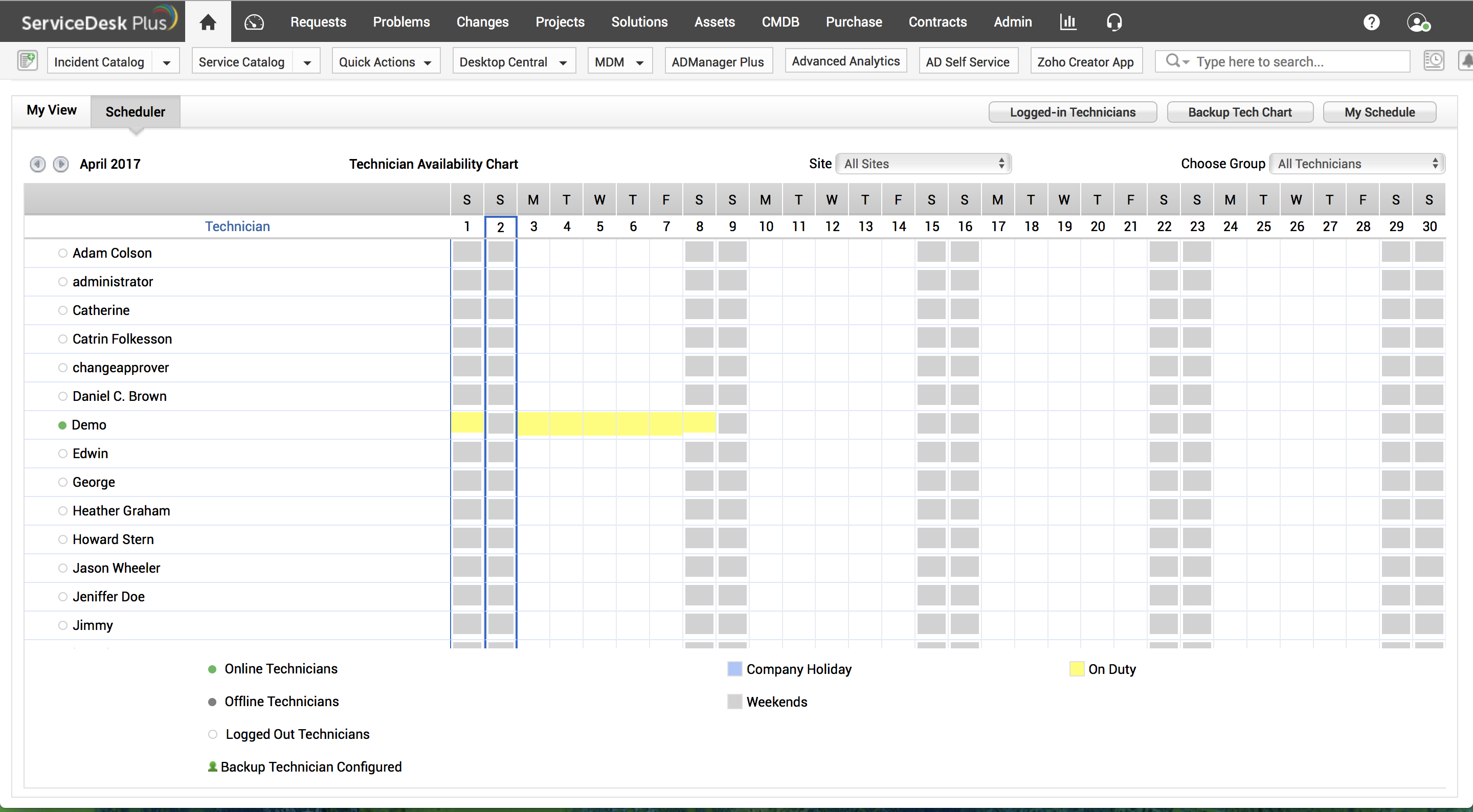

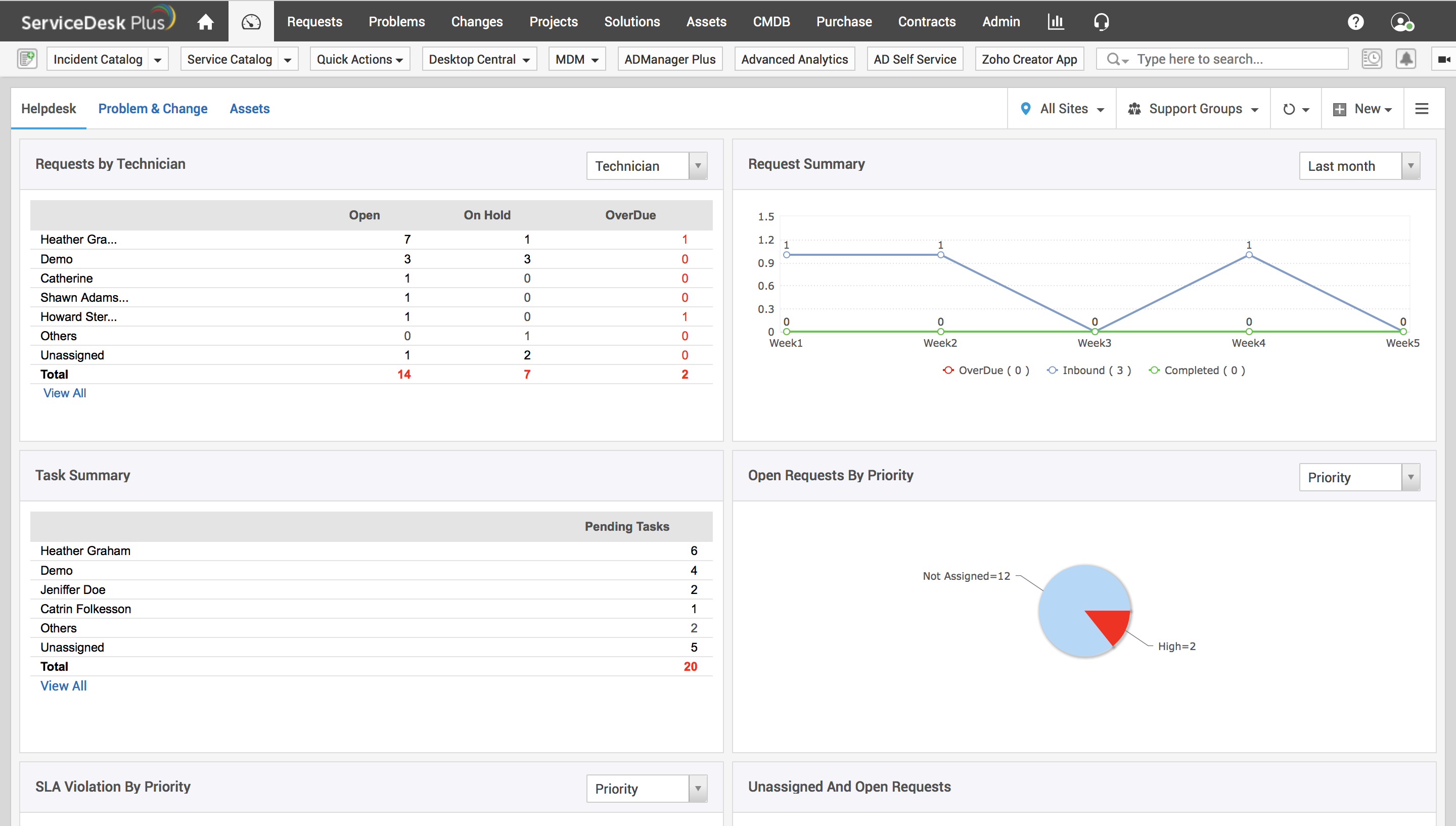

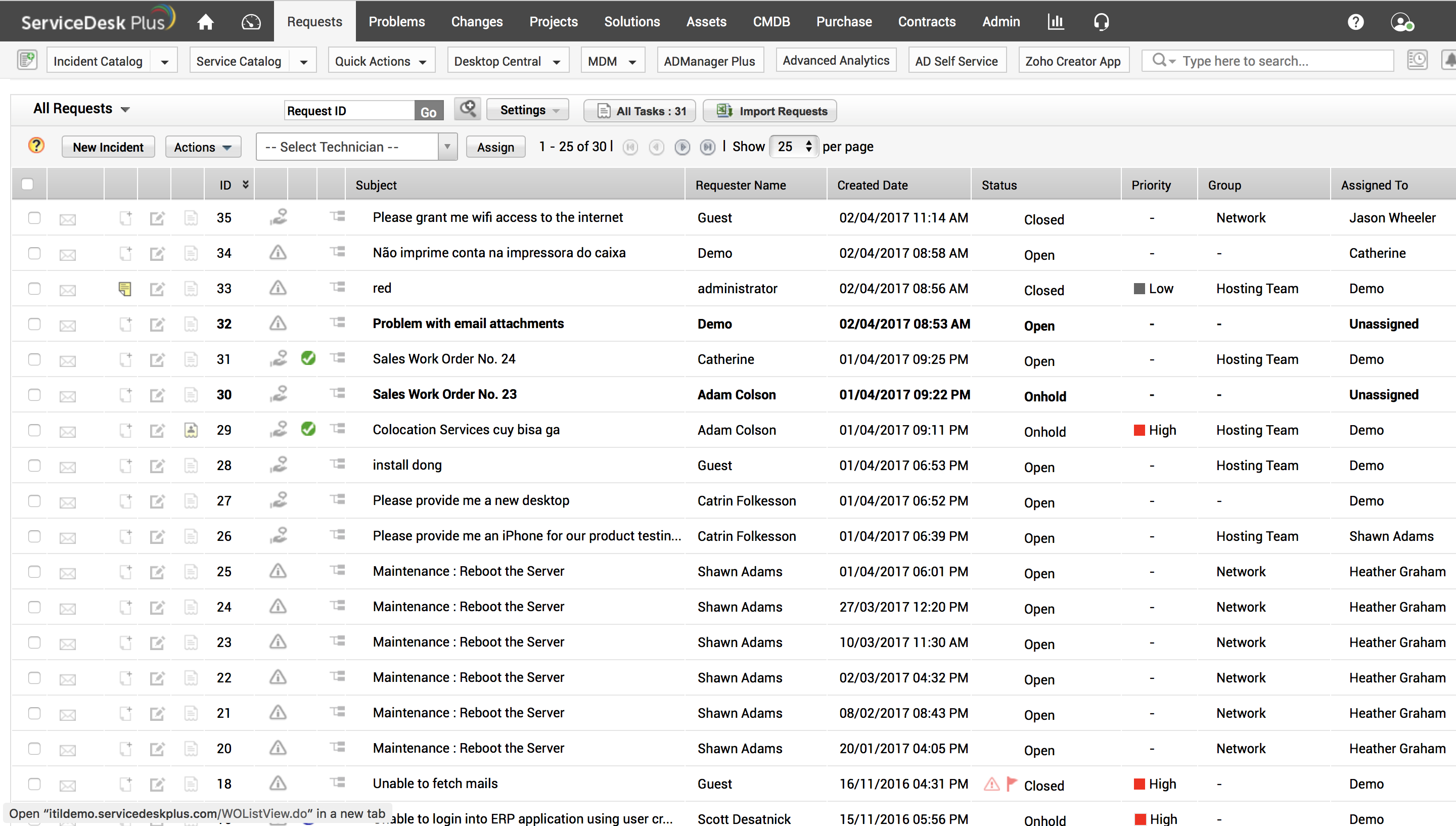

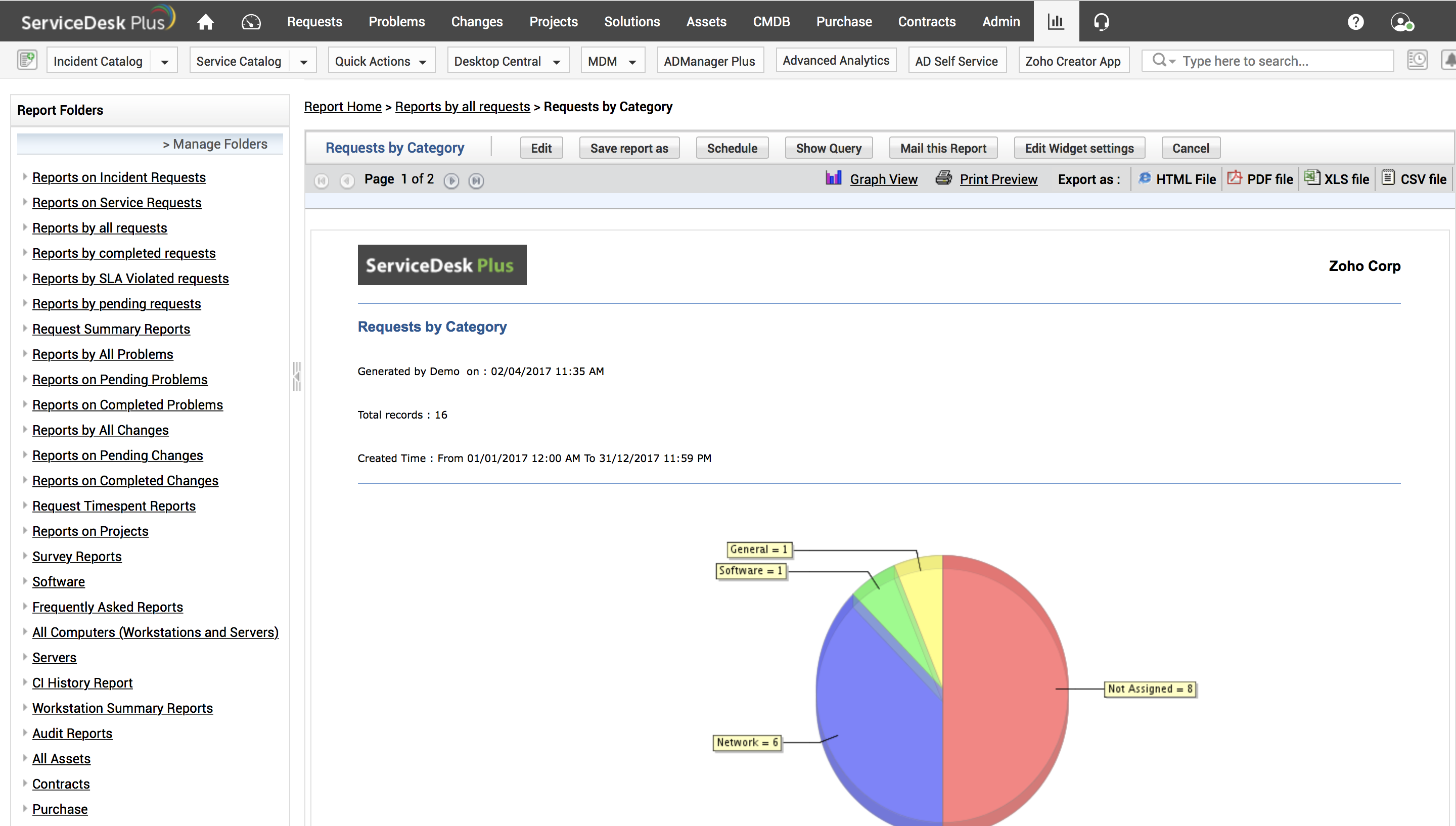

Dashboard Overview

Try EventLog Analyzer Plus For Free

- Access a single downloadable file for all 3 editions of ServiceDesk Plus on Windows or Linux machines

- Obtenez un lien vers la démo en ligne en direct

- Planifiez une démo personnalisée avec l'un de nos experts produit

Plus d'informations

Office Hours: 9:00 – 18:00

Email: sales@sertalink.com

Phone: 32(0)3.337.17.01